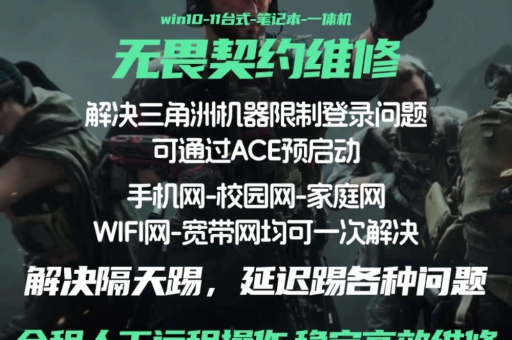

三角洲机器码解除,突破限制的智慧之道,三角洲机器码解除:突破限制的智慧之道,三角洲机器人科技有限公司

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-06-13 00:08:08

- 234

在当今数字化飞速发展的时代,软件和系统的限制常常给用户带来诸多不便,而三角洲机器码解除技术犹如一盏明灯,为用户照亮了突破这些限制的道路,成为了一种极具智慧的解决方案。

揭开三角洲机器码解除的神秘面纱

三角洲机器码解除,从字面上理解,就是针对三角洲相关软件或系统所设置的机器码限制进行破解的技术手段,机器码就像是一把锁,锁住了软件或系统的某些功能和使用权限,而三角洲机器码解除技术则是找到这把锁的钥匙,从而打开限制的枷锁。

这种技术并非是非法的黑客行为,而是在合法合规的前提下,利用技术的漏洞和原理来实现对机器码限制的突破,它是开发者和技术爱好者们智慧的结晶,是对现有技术框架的一种巧妙利用和创新。

三角洲机器码解除的背景与需求

在软件和系统的开发过程中,为了保护知识产权、防止盗版以及确保软件的正常运行和授权使用,开发者往往会设置各种机器码限制,这些限制可能包括限制功能的使用、限制安装次数、限制使用时间等等。

对于用户来说,这些限制可能会严重影响他们的使用体验,用户购买了一款专业软件,但由于机器码限制只能使用部分功能,无法充分发挥软件的全部潜力;或者用户在试用软件时,由于试用期结束而无法继续使用软件,这给用户带来了极大的不便。

正是在这样的背景下,三角洲机器码解除技术应运而生,它满足了用户对软件和系统功能充分使用的需求,让用户能够摆脱限制的束缚,自由地享受软件和系统所提供的服务。

三角洲机器码解除的原理与方法

(一)逆向工程原理

1、深入剖析软件或系统的代码结构

三角洲机器码解除技术的核心在于对软件或系统的代码进行逆向工程,通过深入剖析软件或系统的底层代码结构,技术人员可以找到机器码限制所嵌入的代码位置和逻辑,这就像是在一个复杂的迷宫中寻找隐藏的通道,需要耐心和精湛的技术。

技术人员需要熟悉编程语言的语法和结构,了解编译器的工作原理,以及软件或系统的运行机制,只有对这些方面有深入的理解,才能准确地找到机器码限制的代码位置。

2、识别机器码限制的算法和规则

在找到机器码限制的代码位置后,技术人员还需要识别其中所使用的算法和规则,这些算法和规则是机器码限制生效的关键,通过对它们的分析和理解,可以找到破解的方法。

不同的软件或系统可能采用不同的机器码限制算法和规则,有的可能是基于加密算法,有的可能是基于序列号验证,还有的可能是基于硬件信息绑定等,技术人员需要根据具体情况进行分析和破解。

(二)修改内存数据方法

1、直接修改内存中的机器码数据

除了通过逆向工程来破解机器码限制外,还可以采用直接修改内存数据的方法,在计算机系统中,程序运行时的数据存储在内存中,包括机器码数据,通过修改内存中的机器码数据,可以改变机器码限制的生效状态。

这种方法需要对操作系统的内存管理机制有深入的了解,知道如何定位和修改内存中的数据,还需要注意避免对系统的稳定性和安全性造成影响,否则可能会导致系统崩溃或数据丢失等问题。

2、修改注册表中的相关键值

注册表是操作系统中存储系统配置信息的数据库,其中包含了与软件和系统相关的各种配置信息,包括机器码限制的相关键值,通过修改注册表中的相关键值,可以改变机器码限制的生效状态。

这种方法需要对注册表的结构和键值含义有深入的了解,知道哪些键值与机器码限制相关,还需要注意备份注册表,以免修改错误导致系统无法正常启动。

三角洲机器码解除的风险与防范

(一)法律风险

1、明确合法与非法的界限

虽然三角洲机器码解除技术在一定程度上满足了用户的需求,但它仍然存在一定的法律风险,在大多数国家和地区,破解软件或系统的机器码限制属于违法行为,可能会面临法律的制裁。

用户在使用三角洲机器码解除技术时,必须明确合法与非法的界限,确保自己的行为是在法律允许的范围内,不要将这种技术用于非法牟利或侵犯他人知识产权等违法行为。

2、避免侵犯知识产权

软件和系统的开发者拥有知识产权,破解机器码限制可能会侵犯开发者的知识产权,这不仅会给开发者带来经济损失,也会破坏整个软件产业的生态环境。

用户在使用三角洲机器码解除技术时,要尊重开发者的知识产权,不要擅自破解软件或系统的机器码限制,而是通过合法的途径来解决使用限制的问题。

(二)安全风险

1、恶意软件的入侵

在使用三角洲机器码解除技术的过程中,用户的计算机可能会面临恶意软件的入侵风险,一些不法分子可能会利用三角洲机器码解除技术来植入恶意软件,窃取用户的个人信息、密码等敏感数据,或者对用户的计算机系统进行破坏。

用户在使用三角洲机器码解除技术时,要选择正规的、可信的软件和工具,避免从不可靠的来源下载和安装软件,要及时更新计算机系统和杀毒软件,加强计算机的安全防护。

2、系统稳定性受损

对计算机系统的内存数据和注册表进行修改可能会导致系统稳定性受损,如果修改不当,可能会导致系统崩溃、死机等问题,给用户带来不必要的麻烦。

用户在使用三角洲机器码解除技术时,要谨慎操作,避免对系统的稳定性造成影响,如果对计算机系统不太熟悉,最好不要自行进行修改,而是寻求专业技术人员的帮助。

三角洲机器码解除的应用场景与前景

(一)个人用户的应用场景

1、充分发挥软件功能

对于个人用户来说,三角洲机器码解除技术可以让他们充分发挥软件的功能,在使用专业设计软件时,用户可以通过解除机器码限制来使用全部的设计工具和功能,提高设计效率和质量。

在使用办公软件时,用户可以解除机器码限制来使用高级功能,如宏、VBA 编程等,提高办公效率。

2、延长试用软件的使用时间

对于试用软件,用户可以通过三角洲机器码解除技术来延长试用时间,充分体验软件的功能和性能,这对于那些需要在短时间内了解和使用软件的用户来说,是一种非常实用的方法。

(二)企业用户的应用场景

1、优化企业软件系统

对于企业用户来说,三角洲机器码解除技术可以帮助他们优化企业软件系统,通过解除机器码限制,企业可以充分利用软件的功能,提高企业的运营效率和管理水平。

在使用企业资源规划(ERP)软件时,企业可以解除机器码限制来使用全部的功能模块,实现企业资源的全面管理和优化。

2、解决软件兼容性问题

在企业信息化建设过程中,经常会遇到软件兼容性问题,通过三角洲机器码解除技术,企业可以解决软件兼容性问题,让不同的软件系统能够协同工作,提高企业信息化建设的效率和质量。

(三)三角洲机器码解除技术的前景

1、技术不断发展与完善

随着计算机技术的不断发展和完善,三角洲机器码解除技术也在不断发展和完善,新的破解算法和方法不断涌现,破解的成功率和稳定性也在不断提高。

随着操作系统和软件系统的不断更新和升级,机器码限制的方式和算法也在不断变化,这就要求三角洲机器码解除技术也需要不断跟进和适应,才能保持其破解的有效性。

2、法律与技术的博弈

三角洲机器码解除技术的发展也反映了法律与技术之间的博弈,法律对破解软件或系统的机器码限制进行了限制,以保护开发者的知识产权和软件产业的健康发展;技术的发展又不断突破法律的限制,满足用户的需求。

在这种博弈中,法律和技术需要相互协调和平衡,既要保护开发者的权益,又要满足用户的需求,推动软件产业的健康发展。

三角洲机器码解除技术作为一种突破限制的智慧之道,在满足用户需求的同时,也面临着法律和安全等方面的风险,用户在使用这种技术时,要充分了解其原理和方法,遵守法律法规,加强安全防护,同时也要期待技术的不断发展和完善,为用户带来更好的使用体验。